Linux Arch Installation auf den SDS Odroid-HC2 Nodes

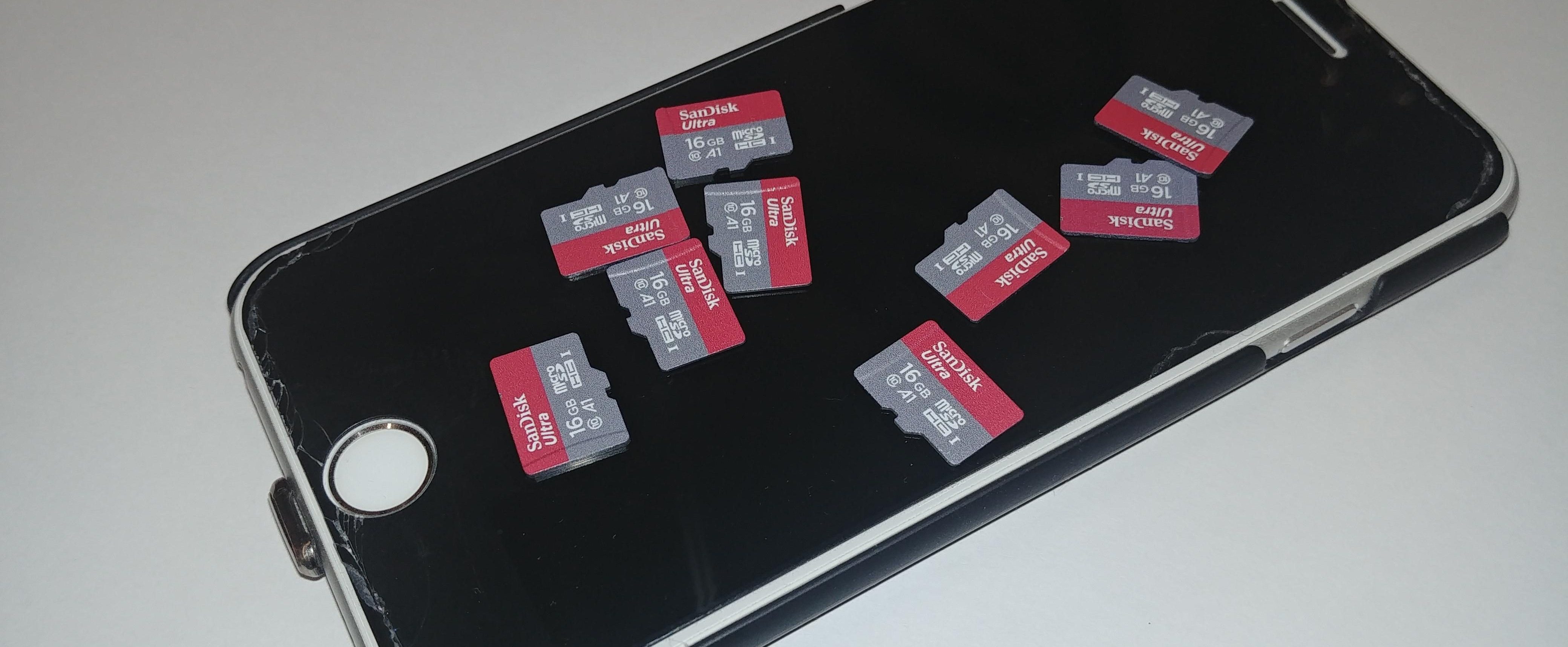

Nachdem das PowerSupply und das Chassis für die Odroid-HC2 Bricks fertig ist, habe ich mich jetzt dem Software Defined Storage selbst zugewendet. Beim Formatieren der 10 microSD Karten viel mir sofort auf, das ist...

Neueste Kommentare